Salasanat ovat jo pitkään olleet menneisyyttä, koska ne ovat yleensä tylsiä, hankalia ja ennen kaikkea epävarmoja. Apple ilmoitti WWDC 2022 -tapahtumassa korvaavansa ne “Passkeys” -avaimilla alkaen iOS 16:sta, joka on sidottu tiliisi ja laitteihisi. Lue oppaamme selvittääksesi, onko tämä todella turvallinen menetelmä ja mitä tapahtuu, jos sinulla ei ole Apple-laitetta käsilläsi.

Kuinka paljon aikaa käytät salasanojesi muistamiseen? Luotko uusia suojausavaimia joka vuosi ja kiinnitätkö huomiota turvallisuuden vahvuuteen merkki- ja numerosarjan perusteella? Todennäköisesti ei, koska turvallisuusyritykset löytävät tietokannoistaan liian usein turvattomia salasanoja vuosittain. Useimmat salasanat ovat liian yksinkertaisia, niitä ei koskaan vaihdeta, ja ne voidaan murtaa muutamassa minuutissa.

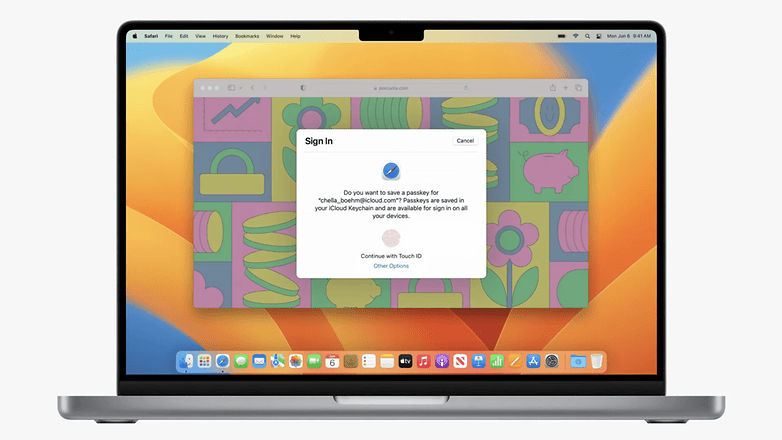

Näin helppoa Applen pääsyavaimien käyttäminen käy. / © Apple / Kuvakaappaus: NextPit

Tästä syystä on kiitettävää, että Apple on julkistanut uuden todennusmenetelmän, joka tunnetaan nimellä Passkeys, joka korvaa salasanat. Verkossa uusi menetelmä liittyy vahvasti Applen ekosysteemiin, mikä on sääli. Tämä johtuu siitä, että Passkeys-tunnisteiden avulla Apple esitti vain oman tapansa käsitellä uusia WebAuthn-tunnistetietoja.

Miksi “Passkeys” ei koske vain Applen käyttäjiä

Luit oikein. “Passkeys” ei ole Applen yksinomainen keksintö, vaikka se kuulosti siltä WWDC 2022 -messuilla. Ne ovat Applen sisäinen tuotemerkki uudentyyppiselle kirjautumistunnukselle, jonka on kehittänyt FIDO Alliance. Apple ei kuulu allianssiin, mutta heidän mukaansa se teki yhteistyötä muun muassa Googlen ja Androidin kanssa ja noudattaa FIDO-standardeja Passkeys-avaimissaan. Ennemmin tai myöhemmin lähes kaikki Internetin käyttäjät hyötyvät pääsyavaimien käytöstä.

“Salasanat” synkronoidaan Apple-laitteiden välillä, mutta ne eivät ole Applen yksinomaisia. / © Apple; Kuvakaappaus: NextPit

Perusideana on toteuttaa kirjautuminen käyttämällä suojausavaimia salasanojen sijaan. Käyttäjän näkökulmasta sisäänkirjautumiset suojataan sitten biometrisin menetelmin, joiden avulla suojausavaimia voidaan verrata palvelimeen. Jos käytät jo Face ID:tä ja Touch ID:tä iCloud-avainnipun lukituksen avaamiseen, tämä tarkoittaa, että tilillesi pääsyssä ei muutu juurikaan.

Vaikka nykyiset sisäänkirjautumiset iOS:llä ovat jo suunnilleen yhtä käteviä kuin myöhempi jakso, jolloin Passkeyt tulevat yleisiksi, on yksi suuri haittapuoli. Tällä hetkellä sallit vain iCloud-avainnipun kopioida salasanasi kirjautumisnäyttöön. Sieltä se lähetetään sitten palvelimen operaattorille. On edelleen olemassa riski, että salasanasi voidaan poimia man-in-the-middle (MITM) -hyökkäyksillä tai muuten.

Jopa tietojenkalastelu eli salasanojen huijaus esittämällä olevansa erittäin tärkeä hätäpalvelu tai muu sosiaalinen manipulointitaktiikka on edelleen mahdollista tällä menetelmällä. Tällä hetkellä voit helposti kopioida salasanoja avaimenperästäsi ja liittää ne mihin tahansa sähköpostiin, jos olet langennut huijaukseen.

Tästä syystä Passkeys ja Applen käsittely on niin turvallista

Näin ollen tunnuslukujen käyttäminen suojelee sinua tavallaan jopa sananmukaiselta vaaralta, joka aiheutuu yksinkertaisesti istumisesta näytön edessä. Sen pohjalla se perustuu kahteen suojausavaimeen – julkiseen ja yksityiseen. Julkinen avain on palvelimella asennuksen jälkeen, kun taas yksityinen avain pysyy aina sisäänkirjautumiseen käytetyssä laitteessa. Temppu piilee siinä käytetyssä matemaattisessa kaavassa, johon menetelmä perustuu.

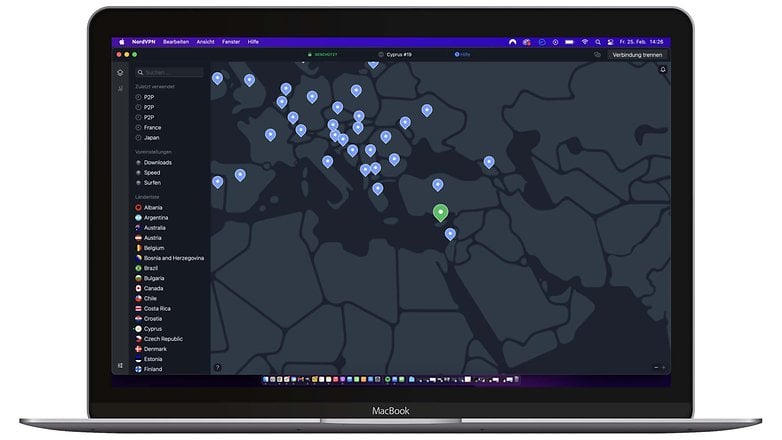

Tällä hetkellä paras tapa estää MITM-hyökkäykset on VPN-palveluntarjoajien kautta. / © NextPit

Kuten Popular Science kirjoitti, tämä on suunniteltu niin, että yksityistä avainta ei tarvitse lähettää palvelimelle sisäänkirjautumisyritysten aikana. Tämä pitää salasanasi turvassa jopa MITM-hyökkäysten tai onnistuneiden yrityspalvelimien hakkeroinnin yhteydessä. Salasanat perustuvat WebAuthentification-standardiin (WebAuthn), jota on käytetty salasanattomiin sisäänkirjautumiseen verkossa jo jonkin aikaa.

Joten jos tämä kaikki on jo saatavilla, kysymys kuuluu, miksi kaikki toimivat kuten Apple keksi salasanan uudelleen?

Miksi kaikki toimivat kuin Apple keksi salasanan uudelleen?

Hei, hyvä kysymys! Mistä Applelle voit todella antaa tunnustusta: He ovat ensimmäisiä, jotka käyttävät salasanaa eri laitteissa. Samaan aikaan he tarjoavat pääsyavaimilleen sovellusohjelmointirajapinnan tai API:n. Jotta sisäänkirjautuminen Passkeys-avaimilla olisi mahdollista, verkkosivujen ja palveluiden on ensin luotava edellytykset. Koska Apple tarjoaa uudet käyttöjärjestelmänsä iOS 16, watchOS 9, iPadOS 16 ja macOS 13 kehittäjien betaversioina puoli vuotta ennen julkaisua, saatavuutta voidaan odottaa jo julkaisun yhteydessä monissa sovelluksissa ja laitteissa. Joka tapauksessa Apple on jo ottanut käyttöön omat WebAuthn-tunnistetietonsa WWDC 2021 -tapahtumaa varten.

Salasanat on myös liitetty tiukasti iCloud-avainnippuun. Voit käyttää tätä millä tahansa Apple-laitteella, johon olet rekisteröitynyt Apple ID:lläsi. Koska Apple käyttää päästä päähän -salausta avainnipussaan eikä tiedä suojausavaimia, tukisivu väittää, että tämä on turvallinen paikka Passkeys-avaimille.

Järjestelmä on myös suojattu kaksivaiheisella todennuksella. Joten jos haluat rekisteröidä uuden salasanan, sinun on vahvistettava tämä prosessi uudelleen Apple-laitteella tai verkkoselaimen kautta syöttämällä kuusinumeroinen koodi.

Apple ei keksinyt (uudelleen) salasanatonta kirjautumista, vaan yksinkertaisesti toteutti sen älykkäällä ja turvallisella tavalla. Lisäksi Applen laitteita käytetään niin laajasti, että Cupertinon edistyminen on hyvä kannustin palveluille ja verkkosivustoille päivittää vihdoinkin WebAuthniin.

Tekevätkö salasanat mahdottomaksi vaihtaa Androidiin ja Windowsiin?

Applen siirtyminen Passkeysiin kuitenkin huolestutti minua jonkin verran suoratoiston aikana. Näytti vahvasti siltä, että Apple tukisi jälleen “seinäpuutarhaansa” metyleenillä. Eikö tunnuslukujen käyttöönotto tee lähes mahdottomaksi käyttää muita kuin Applen laitteita tai muuten paeta Applen kosmoksesta?

Vaikka ei ole vielä täysin selvää, kuinka suljettu Applen Passkeys-integraatio tulee olemaan, ja pelkoani vastaan on kolme argumenttia.

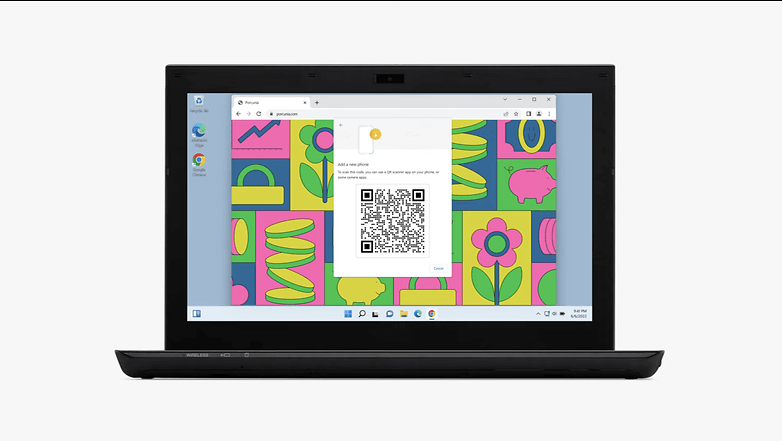

Jatkossa voit myös kirjautua sisään Windows-laitteisiin QR-koodien avulla salasana-avaimilla. / © Apple / Kuvakaappaus: NextPit

1: Kehittäjäkonferenssin aikana Apple esitteli lyhyesti, kuinka kirjautuminen on mahdollista muilla kuin Applen laitteilla. Windows-muistikirjan näytössä näkyy QR-koodi, josta se täytyy skannata Apple-laitteella kirjautuakseen sisään. Kirjautuminen on siis mahdollista myös Windowsissa ja Androidissa, mutta sinulla tulee olla iPhone tai iPad kanssasi.

2: Voit jo käyttää iCloud-avainnippuasi Windowsissa. Sinun tarvitsee vain asenna iCloud-sovellus ja näet vastaavan ohjelman tietokoneellasi. Lukituksen avaaminen toimii Windowsin oman Windows Hello -todennuspalvelun kautta ja siten myös biometrisen kirjautumistavan kautta. Epäilen kuitenkin, että tämä järjestelmä on riittävän turvallinen Applen tunnusavaimille. Tämä johtuu siitä, että Windows käyttää PIN-koodia varakoodina, joka koostuu pahimmassa tapauksessa vain neljästä numerosta.

3:: Standard WebAuthn, kuten jo mainittiin, ei ole Applen oma, ja se on varmasti natiivikäyttöinen Androidin, Windowsin ja muiden käyttöjärjestelmien kanssa tulevaisuudessa. Tämä tarkoittaa, että voit määrittää kirjautumisille uusia suojausavaimia päästäksesi verkkosivustoille. Vaikka ne eroaisivatkin Applen synkronoiduista avaimista, sillä ei ole eroa asennuksen jälkeiseen käsittelyyn. Loppujen lopuksi kirjaudut sisään vain sormenjälkitunnistimella tai kasvojentunnistuksella.

Päätelmä: Salasanat ovat vallankumouksellisia, eivät vain Applelta.

Tehdään vielä yhteenveto kehityksestä. Applesta riippumatta WebAuthn tekee verkkoon kirjautumisesta turvallisempaa. Liian pitkän ajan kuluttua tietomme eivät ole enää riippuvaisia siitä, kuinka paljon aikaa tai aivovoimaa käytämme salasanojemme ylläpitoon. Lisäksi standardi tarjoaa luotettavan suojan tietojenkalastelua, hakkerointia ja jopa sellaisia yrityksiä vastaan, joihin päätämme kirjautua.

Apple ottaa suuren askeleen tässä suhteessa ja on ensimmäinen yritys, joka ottaa palvelun käyttöön kaikissa laitteissa. Samaan aikaan yritys hyödyntää suljettua ekosysteemiään tehdäkseen sisäänkirjautumisesta Passkeys-avaimien kautta turvalliseksi ja käteväksi.

Applen päätös esitellä Passkeys tärkeänä aiheena kehittäjäkonferenssissaan käyttämättä omaa nimeään on myös loistava liike. Apple on tavallaan korjaamassa laakereita, joita FIDO Alliance on kylvänyt ja kasvattanut yhteistyössä.

Loppujen lopuksi, jos Android tai Windows ilmoittaa Passkeys-tuesta milloin tahansa pian, yleisö liittää sen varmasti Appleen alkuperäisenä.

Touché, Apple. Kosketa!

Lähteet: