Opi haistamaan URL-osoitteita tai sieppaamaan verkkopaketteja Androidilla ilman juuria, mikä auttaa sinua valvomaan kaikkia verkkosi toimintoja. Joten katso alla oleva täydellinen opas jatkaaksesi.

URL-osoitteen nuuskiminen on eräänlainen sana, joka voi liittyä laajoihin teknisiin menetelmiin, jotka vaativat paljon tietoa. Mutta pohjimmiltaan se on helpoin tekniikka, joka voi auttaa sinua tunnistamaan laitteestasi verkkoon jaetun tiedon tyypin. Itse asiassa jokaisen älypuhelimen käyttäjän on tiedettävä haistelevat URL-osoitteet, koska ne auttavat tunnistamaan eri sovellusten tai toimintojen aiheuttamat liialliset datan menetykset. Joissakin tapauksissa se tulisi tehdä mieluiten, kuten silloin, kun katsot ylimääräistä raivoa tiedoista. Turvallisuuteen liittyvät ongelmat tunnistetaan myös haistelevien URL-osoitteiden kautta. Mistä tahansa syystä johtuva tietovuoto voidaan pysäyttää, ja Internetin paremman suorituskyvyn myötä oikea tiedonkulutus veloitetaan laitteesi sisällä. Todennäköisemmin ihmiset eivät tunne nuuskimis-URL-menetelmää, eikä älypuhelimissa ole sellaisia suoria vaihtoehtoja saatavilla. Tarvitaan asianmukaisia ohjeita, jotka voivat auttaa käyttäjiä suorittamaan tämän URL-osoitteen haistelemisen. Tässä artikkelissa olemme kirjoittaneet täydellisestä tavasta, jolla URL-osoitteet voidaan haistaa, ja näin ollen myös tietovuoto tai tietoturvaongelmat häviäisivät. Nyt jos haluat tietää URL-osoitteiden haistelemistavasta, lue tämä koko artikkeli, jossa on kuvattu tämän menetelmän jokainen vaihe!

Kuinka haistaa URL-osoitteita tai kaapata verkkopaketteja Androidilla ilman juuria

Edellytykset: Packet Capture -sovellus Androidille, joka ei vaadi pääkäyttäjän oikeuksia, lukituskuviota tai PIN-koodia aktivoituna Android-laitteella. Kaikki nämä asiat on täytettävä ennen kuin voit aloittaa menetelmällä, ellet voi jatkaa.

Vaiheet URL-osoitteiden haistamiseen tai verkkopakettien sieppaamiseen Androidilla ilman juuria:

#1 Asenna ensin Packet Capture -sovellus Androidille, jonka sinun on ladattava, kun olet lukenut esivaatimukset. Vaikka et ole vielä tehnyt sitä, etsi tämä sovellus Internetistä ja lataa se ja asenna se. Saman sovelluksen voi asentaa myös Google Play Kaupasta. Kun olet asentanut tämän sovelluksen laitteellesi, sinun on avattava se, joten tee se vain.

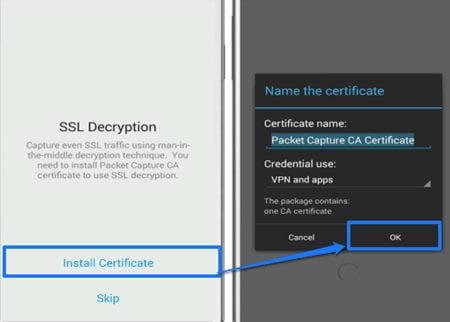

#2 Ensimmäisellä kerralla, kun avaat sovelluksen, sinua pyydetään tai kehotetaan asentamaan SSL-varmenne. Jatka asennusta napsauttamalla Asenna varmenne -painiketta kehoteviestistä. Jatka edelleen pääsovellukseen nimeämällä varmenne. Näiden muutaman vaiheen jälkeen siirryt pääsovellukseen, jonka sisällä työskentelemme haistellaksemme URL-osoitteita.

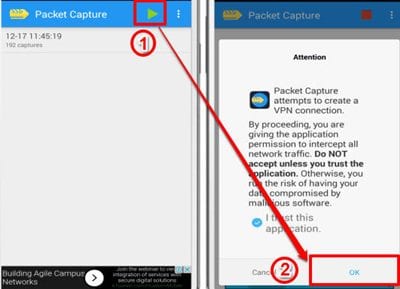

#3 Kun laskeudut pääsovelluksen sisään, näet, että yllä olevassa palkissa on jokin vaihtoehto, ja siellä on yksi kolmio (vihreä) kuvake. Sinun tehtäväsi on napsauttaa tätä kolmiokuvaketta (vihreä). Tämä käynnistää datapakettien sieppauksen laitteessa ja tunnistaa ja painaa jokaisen laitteesi kautta siirretyn paketin. Tällä tavalla se kaappaa sovellusten tiedot, tietoja käsittelevät toiminnot jne. Jokainen mahdollinen tiedonsiirtotieto koodataan kolmiokuvakkeen (vihreä) napsautuksen jälkeen. Tämä on käynnissä oleva toiminto, joten sinun on annettava sen olla aktivoituna jonkin aikaa, jotta hyvin määritellyt datapakettien siirtotiedot voidaan tietää.

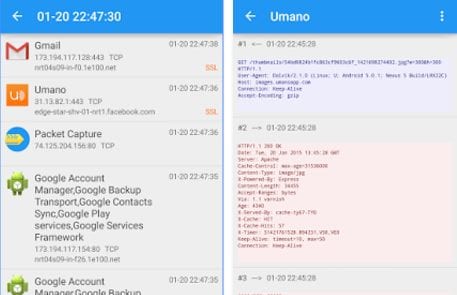

#4 Lopuksi ymmärtääksesi kaikki tiedot meneillään olevan datapaketin kaappauksen tekemästä kyselystä, napauta vain punaista lohkokuvaketta kolmiokuvakkeen (vihreä) tilalla. Tämä kaikki on kuin olisit aloittanut tallennuksen ja nyt lopetat sen. Kun napsautat punaista kuvaketta, näet, että jonkinlainen tiedosto tallennetaan ja näytetään päänäytössä. Tämä on tiedosto, joka sisältää kaikki tiedot laitteen sisällä olevien sovellusten tai toimintojen tiedonkäytöstä. Pääset sitten siihen napsauttamalla sitä. Tiedoston sisällä on useita vaihtoehtoja, käytä vain mitä tahansa tiedostoa saadaksesi tietää tietyn sovelluksen tiedonkäytöstä.

#5 Tämä menetelmä auttaa sinua ymmärtämään Android-laitteesi kokonaistiedonkäytön, mikä tarkoittaa, että voit helposti tunnistaa raskaat dataa kuluttavat sovellukset. Vie hiiri minkä tahansa sovellusten tiedonkäytön päälle ja tiedä näin, mitkä sovellukset vaativat enemmän tiedonsiirtoa. Tämä prosessi ilmoittaa myös, jos laitteellesi tapahtuu jotain poikkeavaa tai kiusallista, kuten onko laitettasi jäljitetty tai hakkeroitu jne.

Huomautus: Internetistä löytyy rajaton määrä saman luokan sovelluksia, mutta käytimme Packet Capture -sovellusta, koska se on paljon luotettavampi eikä vaadi Root-käyttöoikeuksia.

Joten tässä artikkelissa olemme kuvanneet sinulle koko menetelmästä URL-osoitteiden haistelemiseen, ja luultavasti olet ehkä tutustunut sen koko toimintaan ja sen todelliseen olemukseen tietojen katoamisen ja turvallisuuden suojaamisessa. Olemme kirjoittaneet tämän artikkelin täydellä motiivilla tarjotaksemme sinulle eniten haistelemisesta, ja olemme todellakin esittäneet sen sinulle. Voit myös oppia lisää haistelemisesta ja sen eduista, mutta tarvitset vain yllä olevan menetelmän parantaaksesi älypuhelimesi (Android) Internet-suorituskykyä. Lopuksi toivomme, että pidit tästä artikkelista, yritä jakaa