Vaikka Google on tehnyt merkittäviä tietoturvaparannuksia Androidiin, kyberhyökkäykset ovat kasvaneet hienostuneemmiksi. Uhkia on nyt vaikeampi havaita, koska hyökkääjät käyttävät monimutkaisia kampanjoita ja edistyneitä hämärtämistekniikoita. Äskettäinen esimerkki sisältää tunnettuneen haittaohjelman, joka on kehittynyt sekä vakoiluohjelmiksi että lunasohjelmiksi. Android -käyttäjiä varoitetaan tästä nopeasti lisääntyvästä uhasta.

Turvallisuusyritys Zimperium on julkaissut uuden raportin Hook Malware -yrityksestä, joka oli aiemmin naamioitu pankkitoiminnan troijalaisiksi ja Rogue -mobiilisovelluksiksi. Viimeisimmät havainnot paljastavat, että Hook on muuttunut hybridi -vakoiluohjelmiksi ja ransomwareiksi, mikä on entistä suurempi riski käyttäjille.

Miksi koukkuversio 3 on vaarallisempi

Päivitetty variantti, koukkuversio 3, esittelee 38 uutta etäkäytön komentoa, jolloin kokonaismäärä on 107. Verkkorikolliset käyttävät nyt useita alustoja haittaohjelmien isäntä- ja levittämiseen ja levittämiseen, usein naamioituina APK -tiedostoiksi. Näitä ovat GitHub -arkistot, tietojenkalastelusivustot ja sähkekanavat. On tiedossa, että näillä alustoilla on myös löydetty erilaisia troijalaisia.

Kuinka haittaohjelmat hyökkäävät

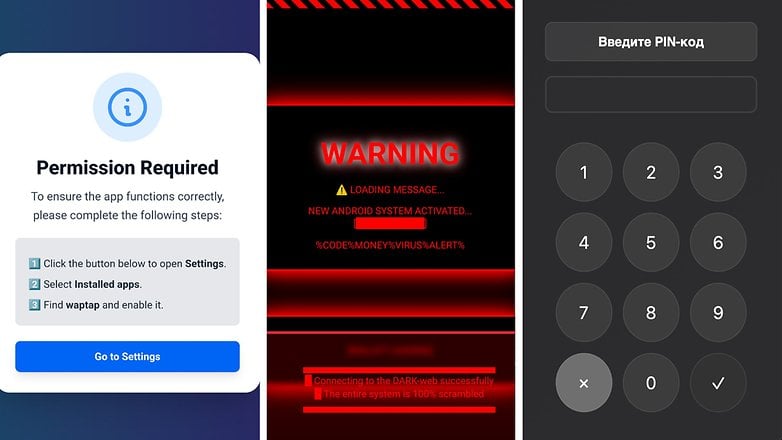

Asennuksen jälkeen Hook huijaa käyttäjiä myöntämään käyttöoikeuksia Androidin esteettömyyden kautta. Jos se onnistuu, se suorittaa erilaisia haitallisia komentoja. Yksi huolestuttavimmista on ransomware-tyylinen hyökkäys, joka käyttää kiireellisyyttä ja pelkoa painostamaan käyttäjiä lähettämään maksuja tiettyyn lompakkoosoitteeseen.

Muut hyökkäysmenetelmät jäljittelevät vakoiluohjelmien käyttäytymistä. Esimerkiksi Hook voi ottaa käyttöön väärennetyn näytön lukitusrajapinnan käyttäjän PIN -koodin tai lukituksen avaamiseksi. Näitä tietoja voidaan sitten käyttää sovellusten ja pankkitietojen käyttämiseen.

Uusi Hook 3 -haittaohjelma on kehittynyt vakoilu-/ransomware -hybridiksi, jossa on uusia ja vaarallisempia hyökkäyksiä. / © Zimperium

Haittaohjelma käynnistää myös harhaanjohtavan HTML -sivun, joka jäljittelee Google Pay -tapahtumaa, joka on suunniteltu varastamaan pankkitiedot, kuten nimi, kortinumero ja PIN. Toinen taktiikka sisältää NFC-päällekkäisyyden, joka kannustaa käyttäjiä napauttamaan NFC-yhteensopivia kortteja, kuten kauttakulkutiedot, merkit tai maksukortit, paljastaen mahdollisesti arkaluontoiset tiedot.

Zimperium varoittaa, että hyökkääjät jatkavat haittaohjelmien kehittämistä lisäämällä uuden koodin ohittaakseen tietoturvatoimenpiteet tehokkaammin.

Kuinka suojata itseäsi

Tämä hälytys korostaa turvallisten sovellusten asennustapojen harjoittamisen merkitystä. Vältä APK: n lataamista epävirallisista lähteistä, ja jos mahdollista, pidättäydy APK: n asentamisesta kokonaan, ellei ehdottoman välttämätöntä. Tarkista säännöllisesti sovelluslupat ja peruuttaa pääsy epäilyttävistä tai liian häiritsevistä sovelluksista.

Mutta hyökkäysten tapauksissa voit ottaa käyttöön sisäänrakennetut turvatyökalut, kuten edistyneen laitesuojauksen, joka on suunniteltu estämään laitteen luvattoman pääsyn, kuten USB-käyttöliittymän rajoittamisen, 2G-verkkojen poistamisen käytöstä ja haitallisten verkkosivustojen estäminen.

Google on vahvistanut Androidin puolustusta poistamalla APK -asennuksen käytöstä oletusarvoisesti ja vaatii todennusta sovelluskehittäjille. Yhtiö aikoo laajentaa kolmansien osapuolien sovellusten tarkistamista lähikuukausina.

Mitä toimenpiteitä suoritat pitääksesi Android -laitteen turvallisena? Asennatko APK -tiedostoja, ja jos on, miten tarkistat niiden legitiimiyden? Jaa vinkkisi alla; Haluaisimme kuulla lähestymistapasi.

Lähde:

Zimperium