Modernilla laitteistolla saatat ajatella, että Android -älypuhelimia on vaikeampi kompromisseja. Verkkouhat ovat kuitenkin kehittyneet, ottaen käyttöön hienostuneempia menetelmiä laitteen vaarantamiseksi. Äskettäin löydetty tapaus näyttää nyt Android -laitteet, jotka on kohdistettu haittaohjelmiin, jotka varastavat tietoja suoraan näytöltä.

Useiden Yhdysvaltain yliopistojen turvallisuustutkijat ovat yksityiskohtaisesti esiintyviä uhkia a valkoinen paperi. Se käyttää pikselin varastamistekniikkaa ja on tällä hetkellä nimeltään “Pixnapping”. Vielä enemmän huolestuttavaa on, että se ei vaadi lupatasojen muutosta, mikä tekee siitä yksi tähän mennessä tunnistettujen haittaohjelmien vaarallisimmista haittaohjelmista.

-

Lue myös: Nämä suositut Android -älypuhelimet ovat hyökkäyksiä

Sovellus, joka lukee näytön pikselit

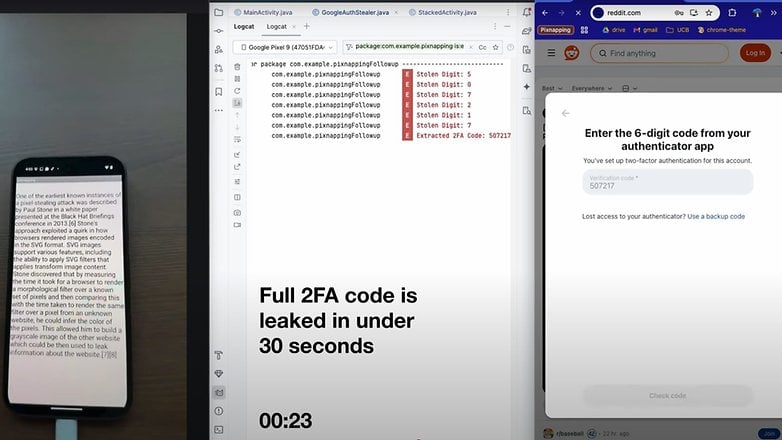

Uhkaan kuuluu haitallinen sovellus, joka kohdistuu Android -laitteisiin, mukaan lukien Google Pixel ja Samsung Galaxy -älypuhelimet. Se toimii lukemalla jokainen pikseli näytöllä toistuvien taustakuvien avulla ja kootaan sitten tiedot uudelleen luettavaksi muotoon. Tätä tekniikkaa voidaan käyttää vakoilemaan arkaluontoisia viestejä, salasanoja ja kaksikerroista todennuskoodia sovelluksista, kuten Google Authenticator.

Tutkimusryhmä osoitti, kuinka hyökkäys toimii. Kun haittaohjelma -sovellus on asennettu, se alkaa toimia hiljaa taustalla. Yhdessä esimerkissä sovellus lukee onnistuneesti koodeja Authenticator -sovelluksesta ilman käyttäjän tietoisuutta.

PixNapping on osoitettu purettavan arkaluontoisia tietoja, kuten 2FA-koodia sovelluksista pikselin varastamistekniikan avulla. / © pixnapping

Tämän jälkeen tämä varastettu tieto lähetetään hyökkääjien hallitsemalle etäpalvelimelle. Sieltä he voivat käyttää tilejä ja suorittaa lisätoimia, kuten muuttaa asetuksia tai tehdä ostoksia rahoitus- ja vähittäiskaupan sovelluksissa.

Lisätestaus osoitti, että haittaohjelman tehokkuus vaihtelee laitteen mukaan. Uudemmat mallit ovat kestäviä, mutta eivät immuuneja. Esimerkiksi kaksifaktorikoodien talteenottoaste oli 53% pikselissä 9, kun taas pikselin 6 73%: lla myös koodien purkamiseen tarvittava aika poikkesi, 25,3 sekuntia pikselissä 9 ja 14,3 sekuntia pikselissä 6.

Raportin mukaan, vaikka tietojen jakamista on tyypillisesti rajoitettu sovelluksille ja verkkosivustoille, haittaohjelmat käyttävät Android -sovellusliittymien porsaanreikiä pikselitietojen lukemiseen ja tulkitsemiseen näytöllä.

Google ei ole täysin koskenut uhkaa

Tutkijat ilmoittivat Googleen helmikuussa CVE-2015-48561 merkittyjen virheiden, CVE-2015-48561. Yhtiö julkaisi osittaisen korjauksen syyskuun tietoturvapäivityksessä, mutta laastari ei ratkaise täysin haavoittuvuutta. Google on todennut, että suunnitellaan kattavampi päivitys.

Odotamme pysyvää korjausta, käyttäjät voivat ryhtyä toimiin laitteidensa suojaamiseksi. Tähän sisältyy käyttöjärjestelmän ja sovellusten päivittäminen uusimpiin versioihin. On myös suositeltavaa ottaa sisäänrakennetut suojaukset, välttää kolmansien osapuolien sovellusten asentamista tuntemattomista lähteistä ja tarkistaa säännöllisesti sovelluslupa.

Vahvemman tietoturvan saavuttamiseksi harkitse laitteistopohjaisen kaksikerroisen todennuksen käyttöä sen sijaan, että luottaisit pelkästään kolmansien osapuolien sovellusten ohjelmistoratkaisuihin.

Mitä toimenpiteitä suosittelet laitteiden ja tietojen pitämiseksi turvassa tällaisilta hyökkäyksiltä? Olemme tyytyväisiä ehdotuksesi kommenttiosaan.

Kautta: Haittaohjelma