Online-maksutapahtumat eivät ole riskittömiä ja voivat nopeasti johtaa korkeisiin kustannuksiin, jos et ole varovainen. Toistaiseksi se on ensisijaisesti ollut suuria yrityksiä, kuten Amazon, PayPal ja ING, joihin kärsivät. Uuden ohjelmiston läsnäolon myötä tämä voi kuitenkin pian muuttua – maailmanlaajuisesti.

Tietokalastelu on yksi suurimmista Internet -vaaroista. Prosessi seuraa yleensä samanlaista toimintatapaa. Ensinnäkin, tietoverkkorikolliset lähettävät vilpillisiä sähköposteja tunnettujen tuotemerkkien nimeä ja huijaamalla potentiaalisia uhreja vierailemaan väärennettyihin verkkosivustoihin.

Sieltä he yrittävät varastaa henkilökohtaisia tietoja, kuten käyttäjätunnuksia, salasanoja ja pankkitietoja. Tätä tietoa käytetään sitten tilisi ottamiseen, pankkitilisi tyhjentämiseen ja jopa identiteettivarkauksien sitoutumiseen. Vaihtoehtoisesti ne myydään pimeässä.

Yhteenveto tilanteesta? Jos putoat tietojenkalasteluhuijaukseen, voit odottaa saavan vakavia seurauksia. Tähän asti se oli pieni lohdutus, että pääasiassa suuret tuotemerkit vaikuttivat niiden laajan ulottuvuuden vuoksi, mutta johtuu siitä, että vähemmän tunnettuja menetelmiä oli melko harvinaisia. Asiat muuttuvat ottamalla käyttöön uusi, vaarallinen ohjelmisto, joka tunnetaan yksinkertaisesti nimellä Darcula 3.0.

Tietojenkalastelupäivitys – uusi uhkataso

Tietoverkkorikolliset käyttävät usein ulkoisten tarjoajien palveluita tietojenkalastelukampanjoidensa valmisteluun. Tällaisissa tapauksissa tätä kutsutaan tietojenkalastelupalveluna (PHAAS). “Ongelma”? Mallien lukumäärä oli aikaisemmin rajoitettu. Jokainen, joka halusi käynnistää Amazoniin kohdistuvan tietojenkalastelukampanjan tai asiakkaiden pankkien säästöt, tietysti löytäisivät nopeasti etsimänsä.

Näin ei kuitenkaan ollut pienempien palveluntarjoajien kohdalla. Sitä vastoin tämä tarkoitti, että asiakkaiden ei tarvinnut kiinnittää aivan yhtä paljon huomiota tällaisiin sähköposteihin, tai ainakin se on tähän mennessä yleinen ajatusjuna. Darcula -sviitin takana oleva palveluntarjoaja on onnistuneesti ratkaissut tämän “ongelman”.

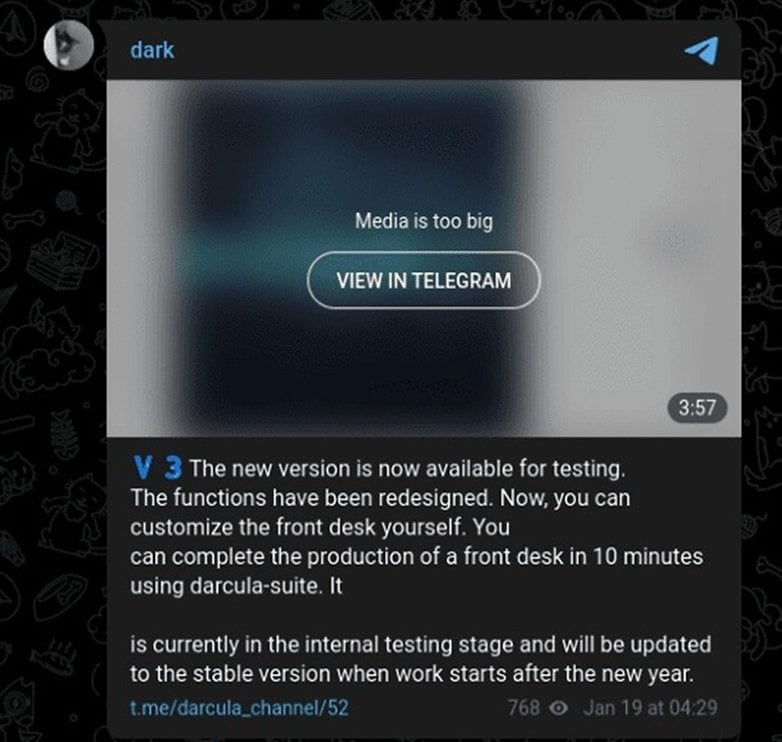

Tutkijat turvallisuuspalveluntarjoajalta NetCraft äskettäin tutkittiin beetaversiota Phaas -alustasta Darcula 3.0. Uudet toiminnot sisältävät DIY -tietojenkalastelupakkausgeneraattorin. Tämän työkalun avulla rikolliset voivat nyt helposti luoda räätälöityjä tietojenkalastelupaketteja ja jäljitellä melkein mitä tahansa yritystä Internetissä. Sinulle tämä tarkoittaa, että sinun on oltava tulevaisuudessa vieläkin valppaampi ja tutkittava kriittisesti epäilyttäviä sähköposteja. Muuten siitä voi nopeasti tulla kallis virhe.

Ilmoitus Darcula 3.0 Phaas -alustasta. / © NetCraft

Darcula -alusta

Uusi Darcula-generaattori näyttää olevan erittäin käyttäjäystävällinen. Rikollisten on päästävä vain tietyn palveluntarjoajan URL -osoitteeseen. Ohjelmisto luo sitten automaattisesti kaikki tarvittavat mallit hyökkäykselle. Ensinnäkin verkkosivusto kloonataan – mukaan lukien HTML, CSS, kuvat ja JavaScript -koodit.

Alkuperäinen muotoilu on suurelta osin säilytetty näyttämään tutulta. Samanaikaisesti yksittäisiä elementtejä, kuten kirjautumiskentät, maksumuodot tai kaksikertoisen todennuksen pyynnöt, voidaan helposti manipuloida henkilötietojen varastamiseksi.

PHAAS-alusta tarjoaa myös muokattavia virheilmoituksia ja valmiita malleja. Lisäksi rikollisilla on pääsy järjestelmänvalvojan alueelle, jolla on reaaliaikainen tietohallintapaneeli. Heti kun uhri paljastaa arkaluontoisia tietoja, rikolliset saavat jopa automaattisia ilmoituksia Telegramin kautta. Toiminnot, kuten IP -suodatus ja indeksoimien esto, suunniteltiin myös auttamaan käyttäjiä piilottamaan laitonta toimintaansa.

Phaas on ollut ongelma monien vuosien ajan. Esimerkiksi palveluntarjoaja Bulletprooflink tarjosi jo yli 100 tietojenkalastelumallia eri yrityksiltä vuonna 2021. Darcula tarjosi jopa yli 200 tietojenkalastelumallia yrityksiltä yli 100 maassa.

Pelkästään vanhassa järjestelmässä Netcraft havaitsi yli 90 000 tietojenkalastelualueen maaliskuusta 2024 lähtien. Päivityksen myötä Darcula 3.0: een ja laajennettujen toimintojen alueeksi tämä luku voi pian kasvaa merkittävästi. Siksi sinun pitäisi olla nyt erityisen valppaana ja etsiä olkapään yli tietojenkalasteluviestien merkkejä.

Kuinka tunnistaa tietojenkalasteluviestit

Jos haluat suojautua tietojenkalasteluhyökkäyksiltä, sinun on ensinnäkin kiinnitettävä huomiota sähköpostin lähettäjään – ei näyttötekstin, vaan sähköpostiosoitteen.

Valitettavasti tätä voidaan manipuloida sähköpostin huijaamisella. Siksi on suositeltavaa kiinnittää huomiota myös oikeinkirjoitukseen ja kielioppiin. Koska AI -kääntäjä kääntää yleensä tekstit paikalliselle kielelle, virheet ilmestyisivät useimmiten.

Jos myös aikapaine luodaan tai lukijaa pyydetään napsauttamaan linkkiä, on suuri todennäköisyys, että tietojenkalastelun tarkoituksen sähköposti. Tällaisissa tapauksissa suosittelemme ottamaan yhteyttä kyseisen yrityksen asiakaspalveluun ja vahvistamaan sähköpostin aitouden. Voit sitten siirtää irrottamattoman tietojenkalasteluviestin roskapostikansioon.

Lähde:

Bleeping -tietokone