Jos olet käyttänyt Windows-käyttöjärjestelmää jonkin aikaa, saatat tuntea CMD:n tai komentokehotteen. Command Prompt on komentorivitulkki, jota pidetään usein Windowsin tehokkaimpana työkaluna. Voit käyttää CMD:tä järjestelmänvalvojan oikeuksin päästäksesi Windowsin ydinominaisuuksiin.

Komentorivi on hyödyllinen, mutta hakkerit käyttävät sitä usein väärään tarkoitukseen. Tietoturvaasiantuntijat käyttävät myös komentokehotetta mahdollisten tietoturva-aukkojen löytämiseen. Joten jos olet valmis ryhtymään hakkeri- tai tietoturvaasiantuntijaksi, tämä viesti saattaa auttaa sinua.

Luettelo 10 parhaasta hakkeroinnissa käytetystä CMD-komennosta

Tässä artikkelissa jaetaan joitain parhaista hakkerointiin käytetyistä CMD-komennoista. Joten, katsotaanpa Windows 10 -tietokoneiden parhaiden CMD-komentojen luetteloa.

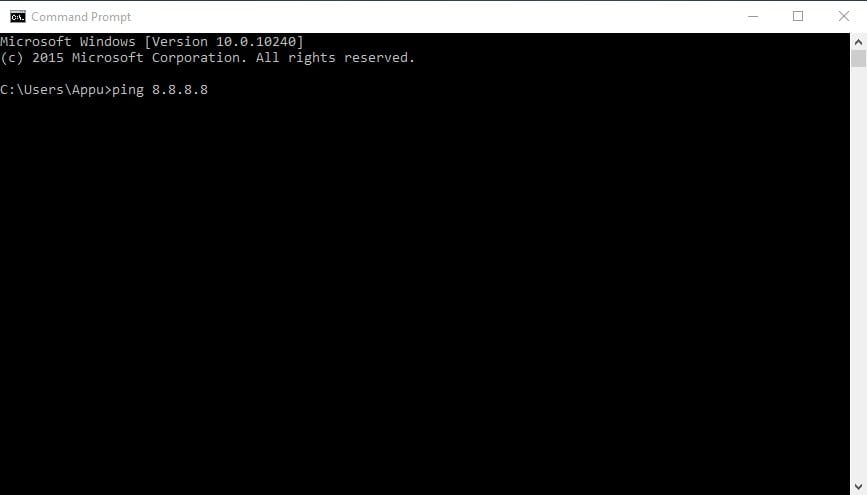

1. ping

Tämä komento käyttää Internet-yhteyttäsi lähettääkseen joitain tietopaketteja tiettyyn verkko-osoitteeseen, minkä jälkeen nämä paketit lähetetään takaisin tietokoneellesi. Testi näyttää ajan, joka kului tiettyyn osoitteeseen saapumiseen. Yksinkertaisesti sanottuna se auttaa sinua tietämään, onko isäntä, jota pingit, elossa.

Voit käyttää Ping-komentoa varmistaaksesi, että isäntätietokone voi muodostaa yhteyden TCP/IP-verkkoon ja sen resursseihin.

Voit esimerkiksi kirjoittaa komentokehotteeseen ping 8.8.8.8, joka kuuluu Googlelle.

Voit korvata “8.8.8.8” nimellä “www.google.com” tai jollain muulla, jonka haluat pingata.

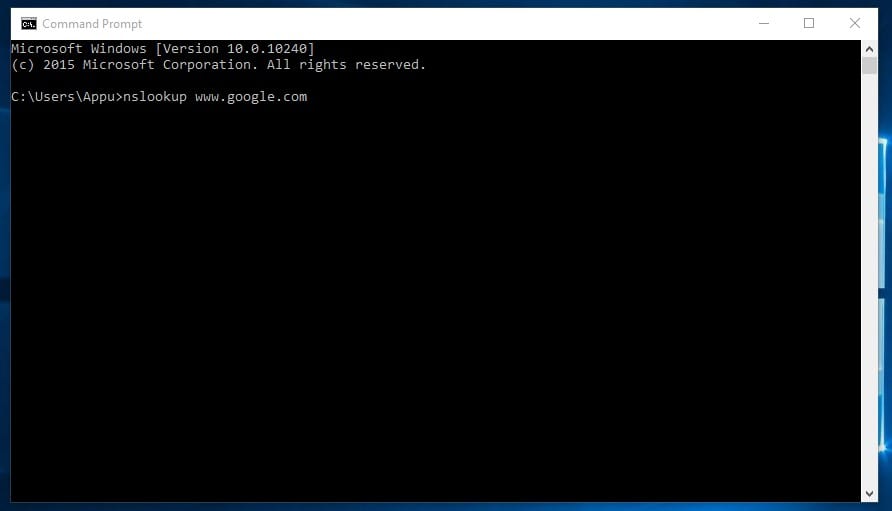

2. nslookup

Se on verkonhallinnan komentorivityökalu, jonka avulla voit hankkia verkkotunnuksen tai IP-osoitteen kartoituksen mille tahansa tietylle DNS-tietueelle. Nslookupia käytetään usein palvelimen tietueiden hankkimiseen.

Oletetaan, että sinulla on verkkosivuston URL-osoite, mutta haluat tietää sen IP-osoitteen. Voit kirjoittaa CMD:llä nslookup www.google.com (Korvaa Google.com verkkosivustosi URL-osoitteella, jonka IP-osoitteen haluat löytää)

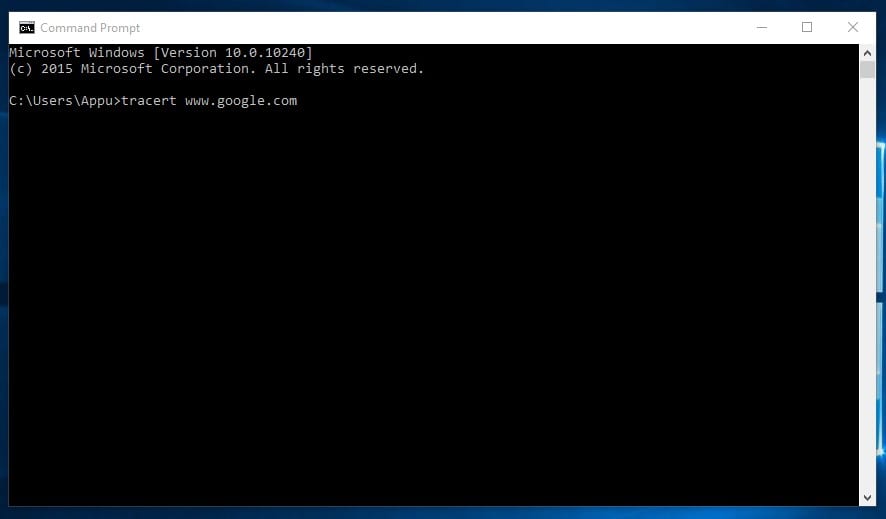

3. merkki

Voit sanoa Trace Route. Nimensä tavoin sen avulla käyttäjät voivat jäljittää IP-osoitteen reitin määränpäähän. Komento laskee ja näyttää kunkin hypyn määränpään saavuttamiseen kuluvan ajan. Sinun täytyy kirjoittaa

tracert x.x.x.x (jos tiedät IP-osoitteen) tai voit kirjoittaa tracert www.google.com (Jos et näe IP-osoitetta)

4. arp

Tämä komento auttaa sinua muokkaamaan ARP-välimuistia. Voit suorittaa arp-a-komennon jokaisessa tietokoneessa nähdäksesi, onko tietokoneiden luettelossa oikea MAC-osoite, jotta ne voivat pingata toisilleen menestyäkseen samassa aliverkossa.

Tämä komento auttaa käyttäjiä myös selvittämään, onko joku tehnyt arp-myrkytyksiä lähiverkossaan.

Voit yrittää kirjoittaa arp-a komentokehotteessa.

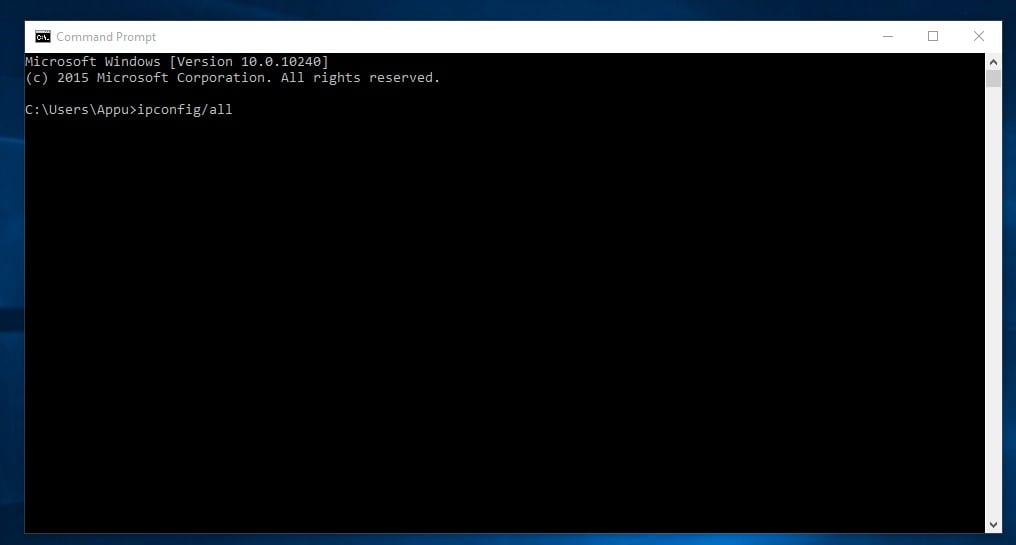

5. ipconfig

Tämä on komento, joka näyttää kaiken hyödyllisen. Se näyttää IPv6-osoitteen, väliaikaisen IPv6-osoitteen, IPv4-osoitteen, aliverkon peitteen, oletusyhdyskäytävän ja kaikki muut asiat, jotka haluat tietää verkkoasetuksistasi.

Voit kirjoittaa komentokehotteeseen “ipconfig” tai "ipconfig/all"

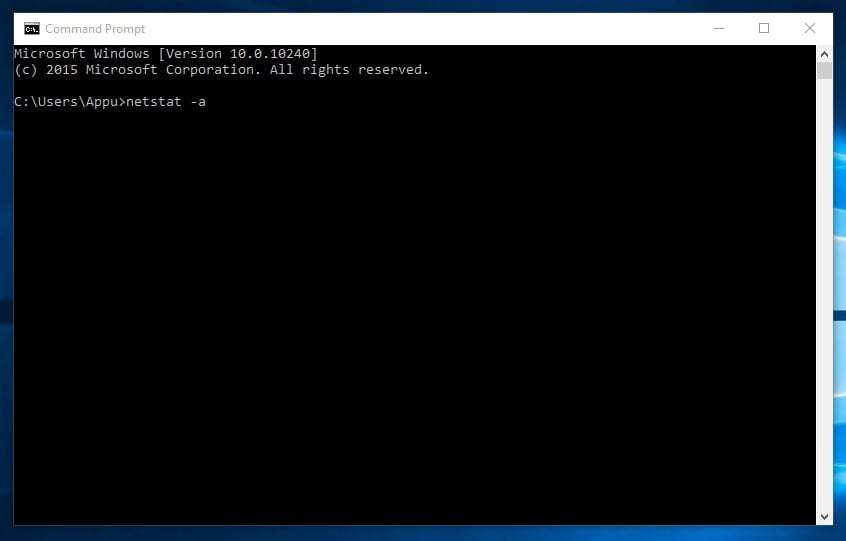

6. netstat

Jos haluat selvittää, kuka muodostaa yhteyden tietokoneeseesi, voit yrittää kirjoittaa komentokehotteeseen “netstat -a”. Se näyttää kaikki yhteystiedot ja oppii aktiivisista linkeistä ja kuunteluporteista.

Kirjoita komentokehotteeseen "netstat -a"

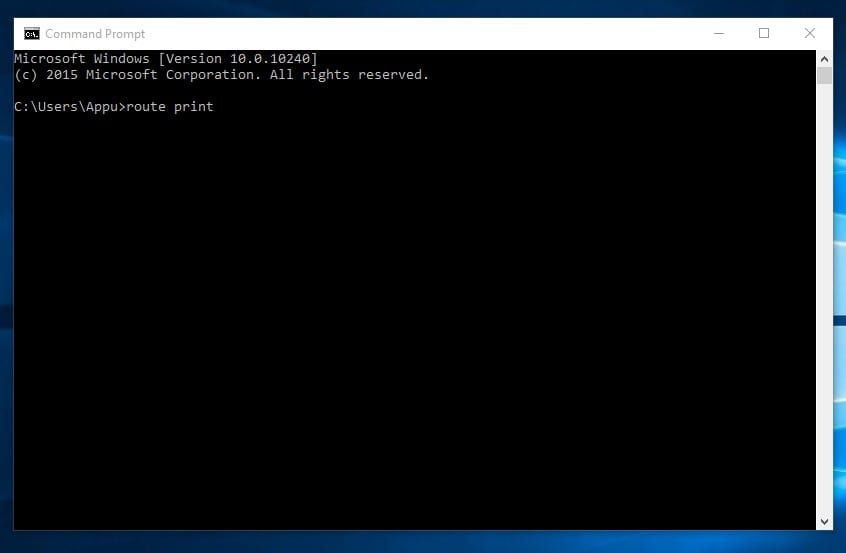

7. Reitti

Se on komento, jolla voit tarkastella ja käsitellä IP-reititystaulukkoa Microsoft Windows -käyttöjärjestelmässä. Tämä komento näyttää sinulle reititystaulukon, mittarin ja käyttöliittymän.

Hakkerit käyttävät usein Route-komentoa erottaakseen reitit isännille ja reitit verkkoon. Voit kirjoittaa komentokehotteeseen "route print"

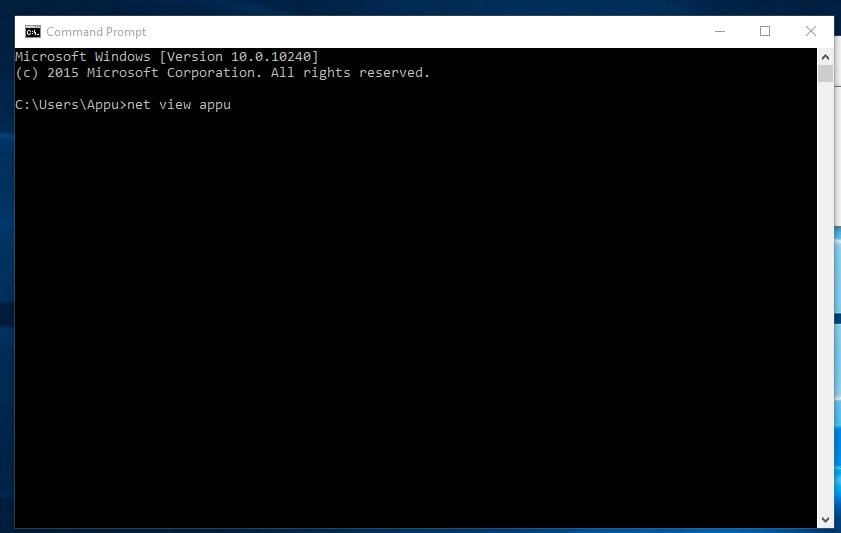

8. Verkkonäkymä

Tämä komento näyttää luettelon määritetyn tietokoneen jakamista resursseista, tietokoneista tai toimialueista.

Windowsissa voit käyttää Net View -komentoa etsiäksesi verkostasi tietokoneita, joiden verkon etsintä on käytössä.

Voit kirjoittaa komentokehotteeseen "net view x.x.x.x or computername"

9. Tehtävälista

Tämä komento avaa koko tehtävähallinnan komentokehotteessa. Käyttäjien on syötettävä CMD:n tehtävälista, jolloin he näkevät luettelon kaikista käynnissä olevista prosesseista. Näillä komennoilla voit selvittää kaikki viat.

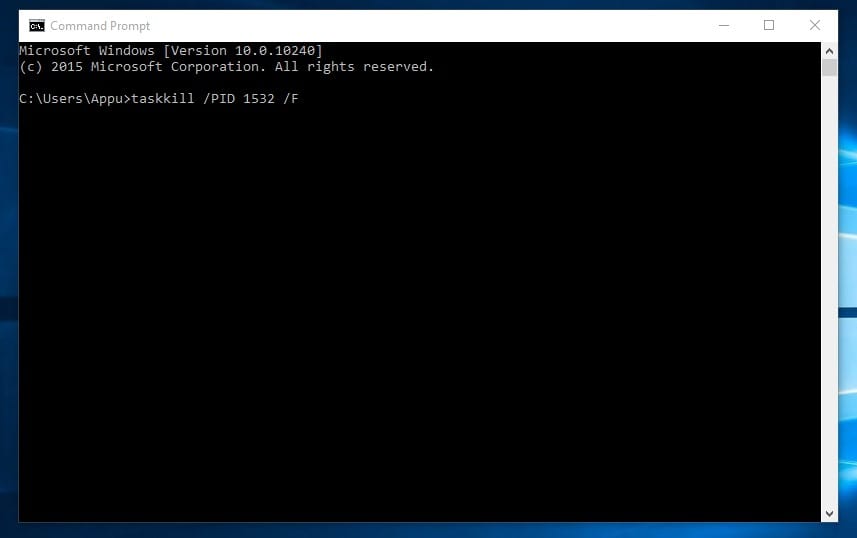

Lisäksi voit myös käyttää komentoa sulkeaksesi minkä tahansa prosessin voimakkaasti. Jos esimerkiksi haluat lopettaa PID 1532 -prosessin, voit antaa komennon:

Taskkill /PID 1532 /F

10. Pathping

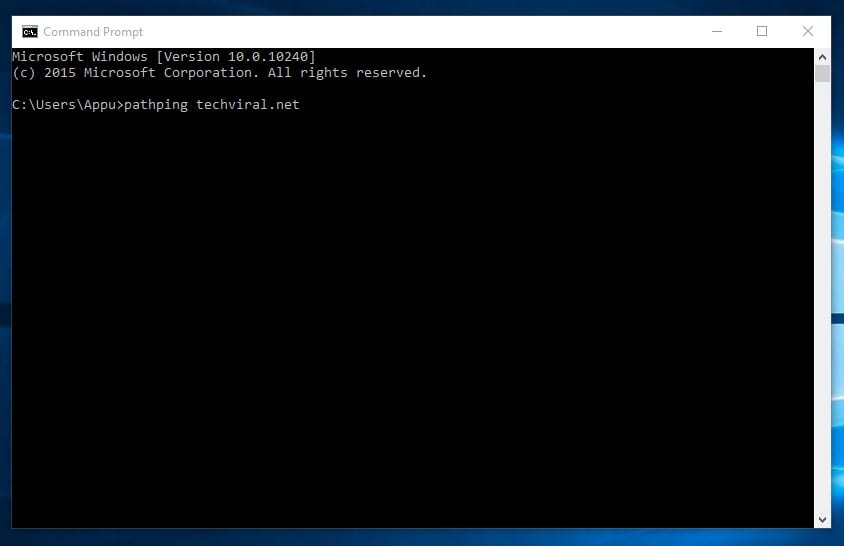

Polkukomento on samanlainen kuin tracert, mutta näyttää yksityiskohtaisempia tietoja.

Komentojen suorittaminen kestää hetken, kun se analysoi kuljetetun reitin ja laskee pakettien katoamisen. Kirjoita Windowsin komentokehotteeseen seuraava komento

pathping techviral.net (Korvaa techviral.net sillä, jonka haluat pingata)

Voit tutkia enemmän kuin tätä; olemme listanneet parhaat CMD-komennot yhdessä artikkeleistamme! Toivottavasti pidät postauksesta! Ole hyvä ja jaa se myös ystäviesi kanssa. Jätä kommentti alle, jos haluat lisätä jonkin komennon luetteloon.