Monet ihmiset pitävät “hakkerointia” pahana ja laittomana asiana. Se ei kuitenkaan ole ollenkaan totta. Hakkerointi on aina ollut osa tietojenkäsittelyä, ja se on paljon laaja aihe kuin luuletkaan. Eettisen hakkerin tehtävänä on löytää porsaanreikiä tai haavoittuvuuksia verkossa tai mistä tahansa muusta protokollasta.

Monet ihmiset ovat halukkaita oppimaan eettistä hakkerointia. Verkossa on saatavilla monia kursseja, jotka voivat auttaa sinua ymmärtämään eettistä hakkerointia muutaman vuoden kuluttua. Jos olet myös halukas opettelemaan hakkerointia, sinun tulee heti aloittaa Linux-jakelun käyttö.

Luettelo 10 parhaasta käyttöjärjestelmästä hakkereille

Tämä artikkeli on päättänyt jakaa luettelon parhaista Linux-pohjaisista käyttöjärjestelmistä, joita hakkerit käyttävät. Joten, katsotaanpa parhaat käyttöjärjestelmät hakkereille.

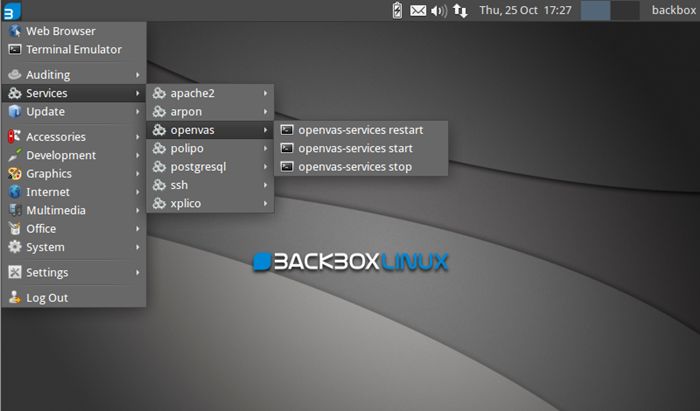

1. Backbox

Jos haluat Ubuntu-pohjaisen avoimen lähdekoodin käyttöjärjestelmän, joka tarjoaa sinulle laajan valikoiman läpäisy- ja tietoturvatestausominaisuuksia, kokeile BackBoxia.

Se on Linux-distro, joka tarjoaa laajan valikoiman työkaluja tietoturvatarkoituksiin. Voit käyttää sitä verkkosovellusten ja verkkojen analysointiin. Se sisältää myös työkaluja haavoittuvuuden löytämiseen, rikostekniseen analyysiin ja hyväksikäyttöön.

2. Samurai Web Testing Framework

No, tämä ei ole varsinainen Linux-distro, vaan se on elävä Linux-ympäristö, joka on esikonfiguroitu suorittamaan web-kynätestausta. Se on erittäin kevyt kehys, joka sisältää erilaisia työkaluja verkkosivustojen testaamiseen.

Kehys on avoimen lähdekoodin; joten se on täysin ilmainen ladata ja käyttää. Jotkut Samurai Web Testing Frameworkin tuomista parhaista työkaluista ovat BurpSuite, Maltego CE, Nikto, RatProxy, SQLBrute ja muut.

3. Kali Linux

Kali Linux on ylivoimaisesti suosituin Linux-jakelu digitaaliseen rikostekniseen ja penetraatiotestaukseen. Et usko sitä, mutta käyttöjärjestelmä tarjoaa yli 600 levinneisyystestaussovellusta.

Lisäksi se tukee sekä 32-bittisiä että 64-bittisiä kuvia käytettäväksi x86-koneissa. Kali Linux tukee jopa monia kehityslevyjä, kuten BeagleBone, Odroid, CuBox, Raspberry Pi ja paljon muuta.

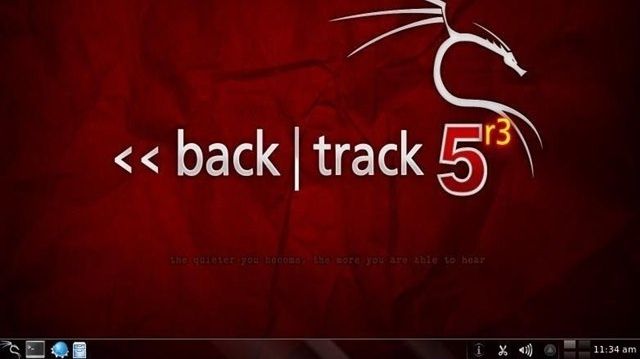

4. Takaisin

Backtrack on toinen paras ja suosituin Linux-pohjainen käyttöjärjestelmä, jota käytetään penetraatiotestaukseen ja tietoturvatutkimukseen.

Et usko sitä, mutta käyttöjärjestelmä tarjoaa käyttäjille pääsyn laajaan valikoimaan turvallisuuteen liittyviä työkaluja porttien skannaukseen, suojaustarkastukseen, WiFi-tarkastukseen ja muihin. Backtrack voidaan suorittaa suoraan USB:ltä, koska se on kannettava työkalu eikä vaadi asennusta.

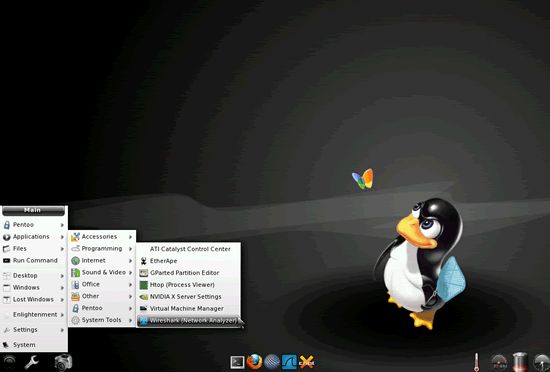

5. Pentoo

Pentoo on toinen paras Linux-pohjainen käyttöjärjestelmä, jota käytetään laajalti tietoturva- ja penetraatiotestaukseen. Käyttöjärjestelmä perustuu Gentoo Linuxiin, ja se tuo laajan valikoiman työkaluja tukemaan eettistä hakkerointiprosessia.

Ylhäällä se on vain Gentoo Linux, mutta siinä on paljon räätälöityjä työkaluja, jotka tekevät käyttöjärjestelmästä tietoturvaystävällisen.

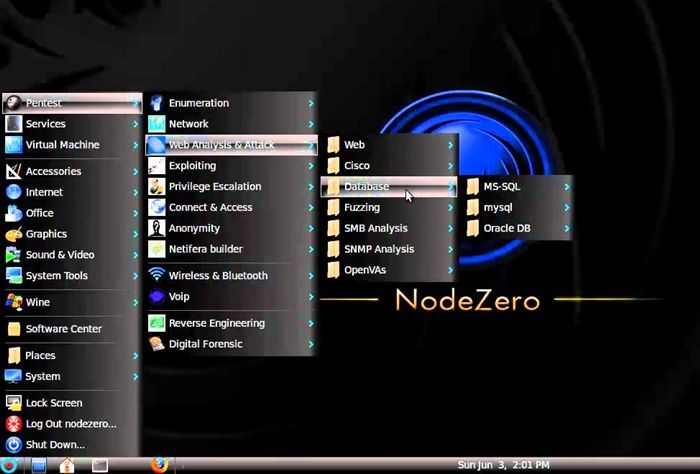

6. Nodezero

Eettiset hakkerit käyttävät laajasti Nodezeroa, ja se on Ubuntuun perustuva käyttöjärjestelmä. Koska Nodezero käyttää samaa Ubuntu-varastoa, se vastaanottaa päivitykset aina, kun Ubuntu saa sen.

Nodezero tarjoaa yli 300 erilaista työkalua tunkeutumistestauksen tukemiseksi ja tietoturvatutkimuksen avuksi. Löydät työkalut kaikkiin muihin tietoturvatarkoituksiin NodeZerosta.

7. Parrot-sec forensic os

Se on Debian GNU/Linuxiin perustuva käyttöjärjestelmä, joka on sekoitettu Frozen box OS:n ja Kali Linuxin kanssa tarjoamaan parhaan läpäisy- ja tietoturvatestauskokemuksen hyökkääjille ja tietoturvatestaajille.

Se on Frozen box Dev Teamin kehittämä IT-turvallisuuden ja läpäisevyyden testaamiseen tarkoitettu käyttöjärjestelmä.

8. GnackTrack

Backtrack 5:n julkaisun jälkeen tätä käyttöjärjestelmää kehitetään, ja se on nyt yksi parhaista kynätestaukseen ja verkon murtamiseen käytetyistä käyttöjärjestelmistä, ja se perustuu Linux-jakeluun.

Tämän lisäksi käyttöjärjestelmä tarjoaa runsaasti oletussovelluksia, kuten Opera, Firefox, Chromium jne. GnackTrack on vahvasti BackTrackin inspiroima, ja se tuo samanlaisia työkaluja eettiseen hakkerointiin ja tunkeutumistestaukseen.

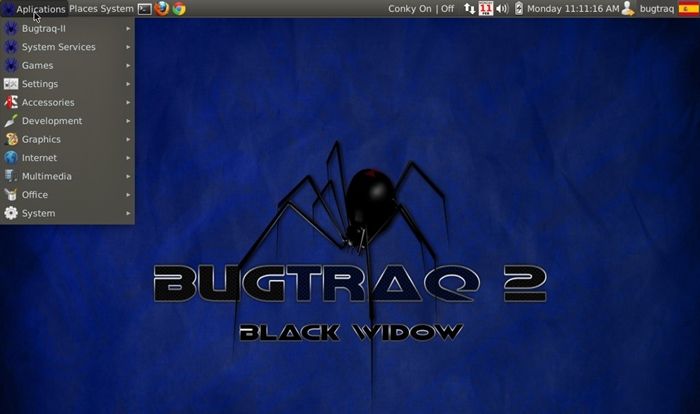

9. Bugtraq

No, Bugtraq on GNU/Linuxiin perustuva jakelu, joka on suunnattu digitaaliseen rikostekniseen tutkimukseen, penetraatiotestaukseen, haittaohjelmien laboratorioihin ja GSM Forensicsiin, ja se on yksi parhaista vaihtoehdoista hyökkääjille.

Käyttöjärjestelmä tarjoaa laajan valikoiman rikosteknisiä työkaluja, haittaohjelmien testaustyökaluja, auditointityökaluja, verkkotyökaluja jne.

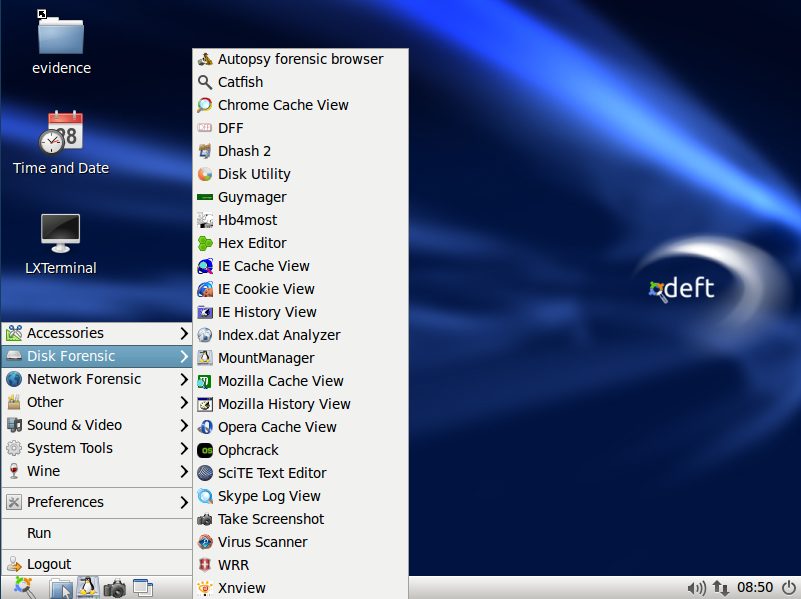

10. OIKEA Linux

Digital Evidence and Forensic Toolkit (DEFT) on avoimen lähdekoodin Linux-jakelu, joka on rakennettu Digital Advanced Response Toolkit (DART) -ohjelmiston ympärille.

Deft on Ubuntu-räätälöinti. IT-auditorit, tutkijat, armeija ja poliisi voivat käyttää DEFT Linuxin sisältämiä tietokonerikosteknisiä ja tapauskohtaisia torjuntatyökaluja.

Jos haluat oppia eettistä hakkerointia, sinun tulee alkaa käyttää näitä Linux-distroja. Toivottavasti tämä artikkeli auttoi sinua! Ole hyvä ja jaa se myös ystäviesi kanssa. Lisäksi, jos tiedät muita tällaisia käyttöjärjestelmiä, ilmoita siitä meille alla olevassa kommenttikentässä.