Netstat on Windowsin komentokehotteen sisäänrakennettu ominaisuus, joka näyttää kaikki verkkotiedot Windows-tietokoneellesi liitetyistä hetkistä helposti käyttämällä erilaisia netstat-komentoja eri verkkotilastoihin.

Ensinnäkin tutustutaan netstat-komennon lyhyeen esittelyyn. Se voidaan kuvata nimellä “Network Statics”. Netstat-komennolla voimme löytää suuren määrän tietoa verkosta, kuten niiden tilasta, porteista, yhteyksistä, protokollista ja paljon muuta. Voi olla erittäin hyödyllistä käyttää Netstat-komentoa erilaisten yksittäisten protokollien, kuten ICMP, IP, UDP ja TCP-versioiden, kuten IPv6 ja IPv4, verkon tilan tiedossa. Tämä artikkeli on erittäin hyödyllinen tämän komennon eri muunnelmien tuntemisessa, jotta voit seurata yhdistetyn verkon tilastoja helposti Windows-tietokoneellasi. Joten katso alla oleva täydellinen opas jatkaaksesi.

Kuinka käyttää Netstat-komentoja verkon valvontaan Windowsissa CMD:n avulla

Tässä oppaassa käsittelemme monia netstat-komentoja, joilla voit valvoa verkkoa, johon Windows-tietokoneesi on yhdistetty. Joten katso nämä komennot alla.

Luettelo Netstat-komennoista verkon valvontaan Windowsissa: –

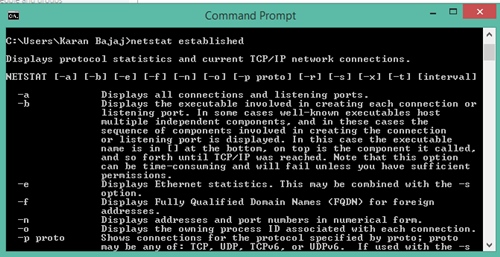

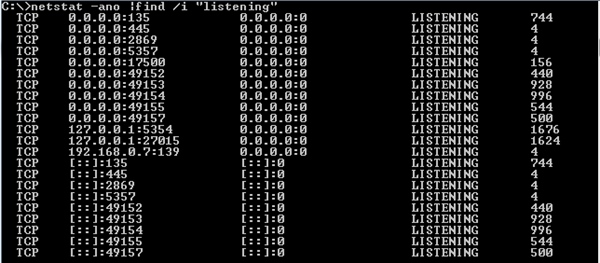

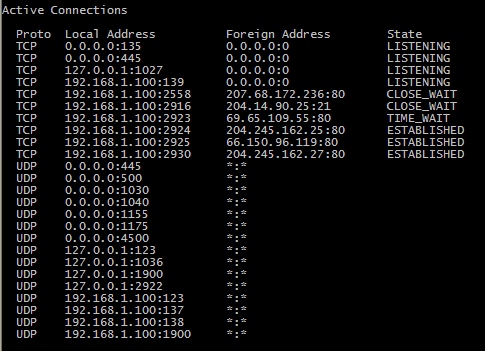

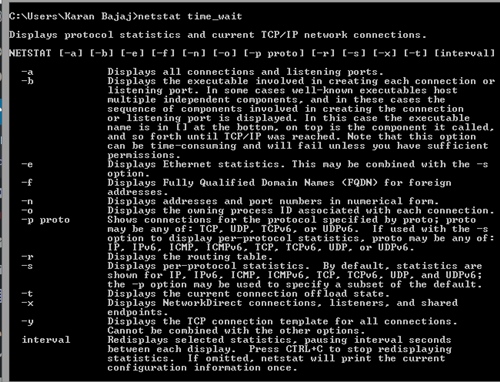

Näemme kaikki laitteen yhteydet netstat-komennon kautta. Alla on muutama esimerkki mainitusta: –

–> Netstat Established: Yhteys jo muodostettu.

–> Netstat-kuuntelu: Yhteys odottaa vastausta ulkomaiselta isännältä.

–> Netstat Close_wait: tietokoneesi saattaa odottaa jäljellä olevien pakettien saapumista ja yhteys on katkaistu etäpuolelta.

–> Netstat Time_wait: Paikallinen päätepiste on katkaissut yhteyden. Jotta viivästetyt paketit sovitetaan yhteyteen ja niitä käsitellään oikein, yhteys säilytetään.

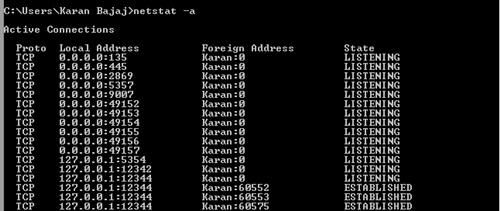

–> Netstat -a : Tämän komennon avulla näemme kaikki aktiiviset yhteydet ja vaikka näytät vain vieraan osoitteesi raaka IP-osoitteen, DNS-haku tehdään myös.

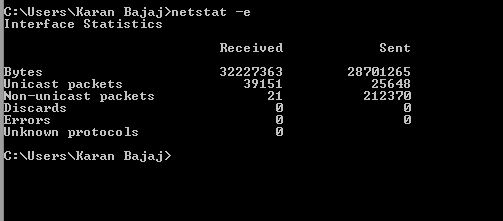

–> Netstat -e : Tämän komennon avulla taho voi nähdä pakettien kokonaistilanteen.

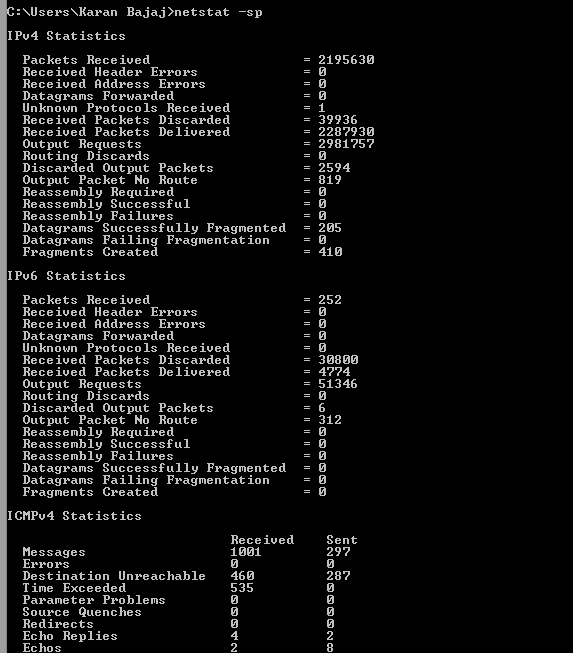

–> Netstat -sp : Tämän komennon avulla voimme nähdä tilastot protokollakohtaisesti.

Voit myös tietää tietyn protokollan staattisen netstat-komentojen avulla alla olevan kuvan mukaisesti:

Joten yllä oleva keskustelu koskee Netstat-komentojen käyttämistä verkon valvontaan Windowsissa CMD:n avulla. Nämä ovat siis tietyntyyppisiä netstat-komentoja, joilla voit valvoa mitä tahansa verkkoa, johon tietokoneesi on yhdistetty. Joten täytyy kokeilla tätä Windows-tietokoneellasi ja saada paremmat verkon tilastot. Toivottavasti pidät tästä, jatka jakamista myös muille. Jätä kommentti alle, jos sinulla on tähän liittyviä kysymyksiä.