Myönnetään, että älypuhelimen omistamisen aikana olemme kaikki törmänneet satoihin WiFi-verkkoihin. WiFi-verkot olivat kaikkialla koulussa, kotona, kuntosalilla, ystävien kotona jne. Asia on siinä, että kun kirjoitamme WiFi-salasanan Androidilla, laite tallentaa salasanan, jotta se on helppo käyttää tulevaisuudessa.

Tällä tavalla meidän ei tarvitse muistaa salasanaa myöhempää käyttöä varten. Ongelma ilmenee kuitenkin, kun toinen laite yhdistetään WiFi-verkkoon. Koska emme muista salasanaa, joudumme kysymään salasanaa uudelleen WiFin omistajalta, mikä saattaa näyttää kiusaalta.

Vaiheet tallennettujen WiFi-salasanojen katseluun Androidissa

Joten tällaisten epämiellyttävien hetkien välttämiseksi on keksittävä tapa käyttää tallennettuja salasanoja Androidissa.

Joten tässä artikkelissa olemme päättäneet jakaa joitakin työmenetelmiä tallennettujen WiFi-salasanojen palauttamiseksi Android-älypuhelimissa.

Huomautus: Tämä sisältö on tarkoitettu turvallisuustutkimustarkoituksiin, eikä sitä saa käyttää laittomasti.

WIFI WPS WPA TESTER -sovelluksen käyttäminen

Vaihe 1. Ensinnäkin sinun on asennettava tämä sovellus WIFI WPS WPA TESTERI Androidissasi (suositus).

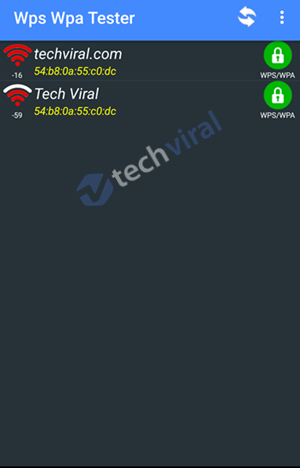

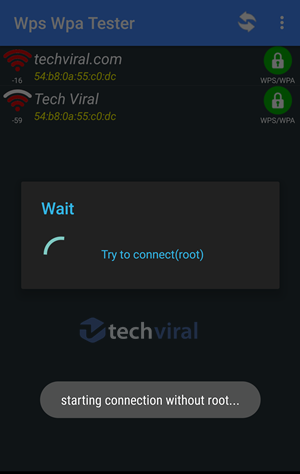

Vaihe 2. Käynnistä nyt sovellus sovelluslaatikosta ja näet, että sovellus alkaa skannata kaikkia ympärilläsi olevia wifi-verkkoja.

Vaihe 3. Nyt näet luettelon sovelluksen löytämistä wifi-verkoista. Nyt ainoa asia, jonka voit tehdä tässä, on tarkistaa oikean puolen lukon väri, jos lukko on vihreä, mikä tarkoittaa, että wifi on hakkeroitavissa ja jos punainen, se ei ole.

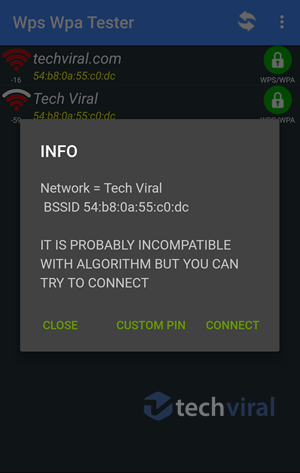

Vaihe 4. Nyt kun saat verkon, jossa vihreä lukkomerkki on päällä, napauta vain kyseistä verkkoa.

Vaihe 5. Nyt näkyviin tulee tietoponnahdusikkuna ja napauta siellä vain ‘Yhdistä’-vaihtoehtoa.

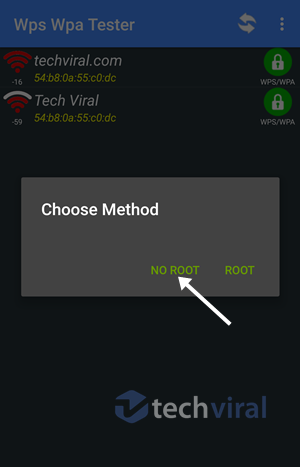

Vaihe 6. Seuraavassa ponnahdusikkunassa sinulla on kaksi vaihtoehtoa Root tai No root. Valitse nyt vain NO ROOT -menetelmä sieltä.

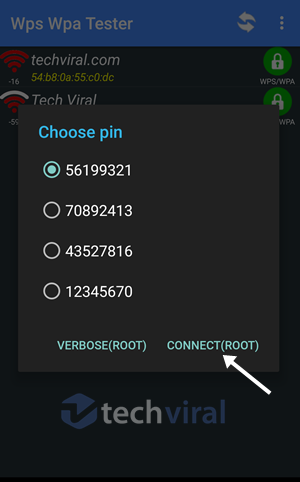

Vaihe 7. Seuraavassa ponnahdusikkunassa näet PIN-luettelon, joka auttaa pääsemään wifi-verkkoihin, valitse yksi niistä ja valitse Yhdistä (juuri) -vaihtoehto.

Vaihe 8. Nyt pin-hyökkäys alkaa ja kestää muutaman sekunnin.

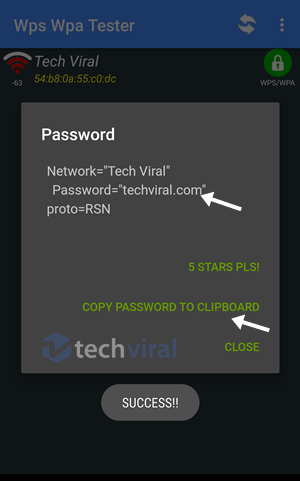

Vaihe 9. Jos PIN-koodin syöttö toimii onnistuneesti, näet verkon salasanan, jonka kopioit ja yhdistät sitten verkkoon.

Vaihe 10. Jos PIN-koodi ei toimi, näet virheilmoituksen ja silloin sinun on kokeiltava muita PIN-koodeja, ja olen varma, että yksi niistä toimii varmasti sinulle.

Siinä kaikki, nyt sinulla on verkon wifi-salasana ja voit helposti käyttää sitä yhteyden muodostamiseen verkkoon millä tahansa laitteillasi.

ES File Explorerin käyttö

No, me kaikki tiedämme ES File Explorerin ominaisuudet Androidille. Koska se on edistynyt tiedostonhallintasovellus Androidille, voimme käyttää Androidin ydintiedostoa helposti. Näin voit käyttää ES File Exploreria palauttamaan WiFi-salasanasi ilman pääkäyttäjää.

Vaihe 1. Lataa ja asenna ensin ES File Explorer Android-älypuhelimeesi.

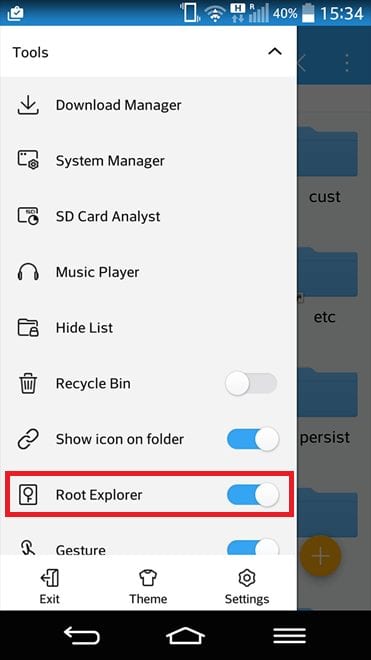

Vaihe 2. Avaa seuraavassa vaiheessa sovellus, ja se pyytää sinua myöntämään muutaman käyttöoikeuden. Yksinkertaisesti, anna kaikkien kipeästi tarvittavien lupien jatkaa.

Vaihe 3. Avaa seuraavaksi työkalupaneeli ja ota Root Explorer käyttöön vaihtoehto. Tämän vaihtoehdon avulla voit etsiä ja muokata järjestelmätiedostoja.

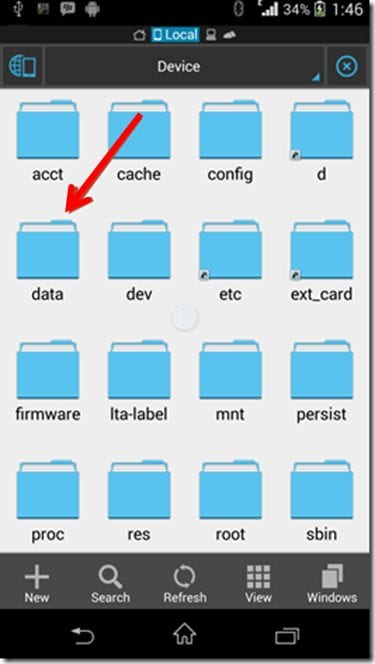

Vaihe 4. Siirry nyt juurikansioon ja etsi sitten kansio nimeltä “Data”

Vaihe 5. Sinun on löydettävä ja avattava Data-kansion kansio “misc”

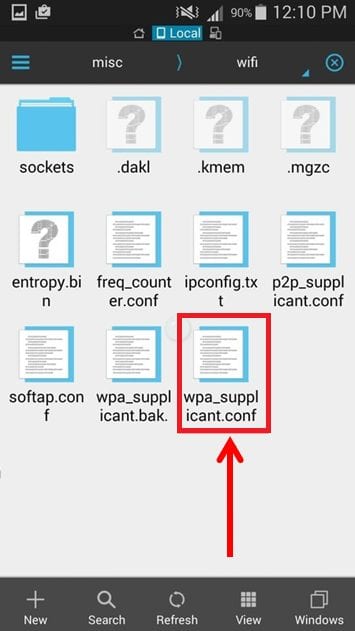

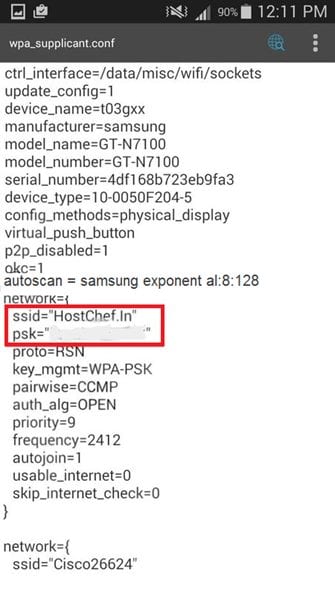

Vaihe 6. Sinun on löydettävä ja avattava kansio nimeltä ‘WiFi’ Seis-kansiosta. Avaa seuraavaksi wpa_supplicant.conf-tiedosto sisäänrakennetulla teksti-/HTML-katseluohjelmalla.

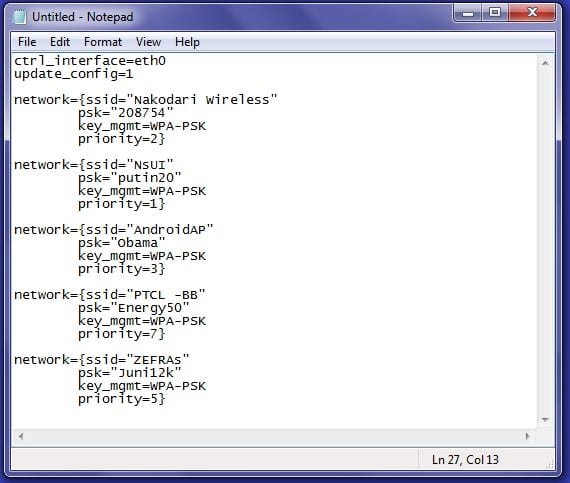

Vaihe 7. wpa_supplicant.conf-tiedoston alta sinun on löydettävä termit SSID ja PSK. SSID on WiFi-nimi ja PSK on salasana.

Siinä se, ja olet valmis! Näin voit palauttaa WiFi-salasanan käyttämällä ES File Explorer Prota. Jos sinulla on muita epäilyksiä, keskustele siitä kanssamme kommenteissa.

ADB-komentojen kautta

Kuten me kaikki tiedämme, ADB-komentojen avulla voimme suorittaa monia asioita Android-älypuhelimellamme. Samoin voimme myös tarkastella tallennettuja WiFi-salasanoja Androidissa ADB-komentojen kautta. Hienoa tässä menetelmässä on, että se ei tarvitse pääkäyttäjän oikeuksia toimiakseen.

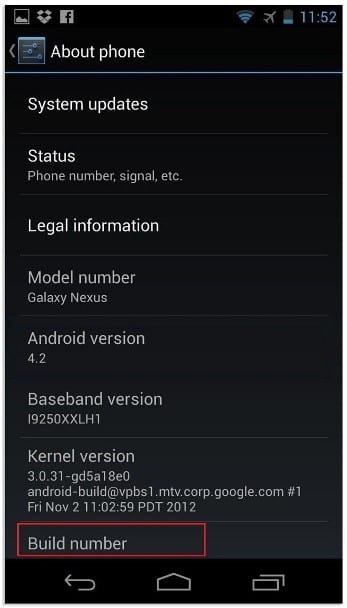

Vaihe 1. Siirry ensin kohtaan Asetukset > Tietoja puhelimesta. Etsi Tietoja puhelimesta -vaihtoehdosta Koontinumero.

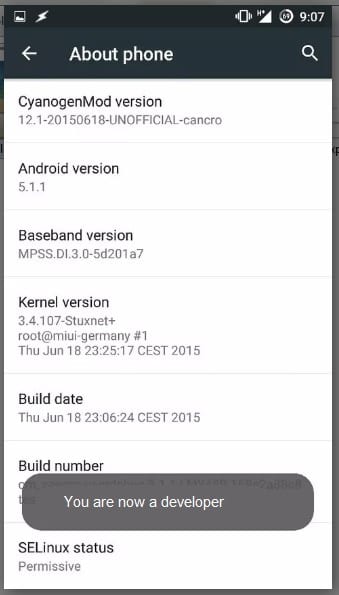

Vaihe 2. Nyt sinun täytyy napauttaa rakennusnumeroa 5-6 kertaa peräkkäin. Näet nyt viestin “Olet nyt kehittäjä”

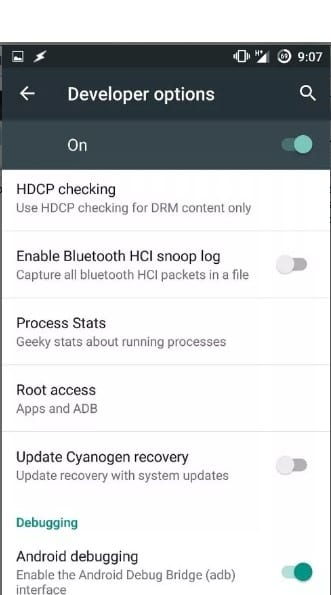

Vaihe 3. Ota kehittäjäasetukset käyttöön ja ota sitten käyttöön “Android-virheenkorjaus” tai “USB-virheenkorjaus”

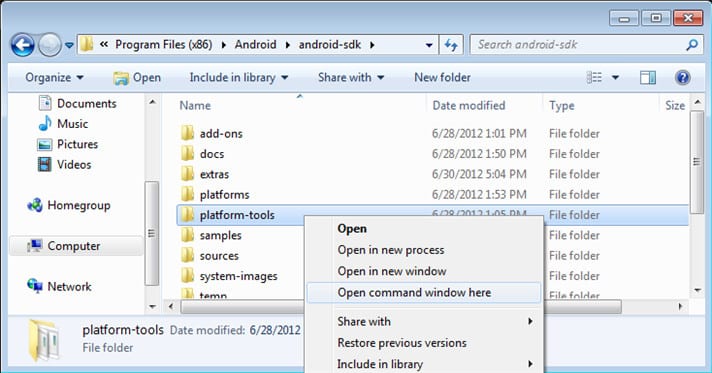

Vaihe 4. Asenna nyt ADB-ohjaimet Windows-tietokoneellesi. Voit käydä tästä linkistä saadaksesi kaikki latausmateriaalit. Kun olet ladannut, avaa kansio ja napsauta hiiren kakkospainikkeella kansion sisällä ja napsauta “Avaa komentoikkuna tästä”, jos vaihtoehto puuttuu, pidä sitten Shift-näppäintä painettuna ja napsauta sitten hiiren kakkospainikkeella kansion sisällä ja valitse “Avaa komentoikkuna tästä”.

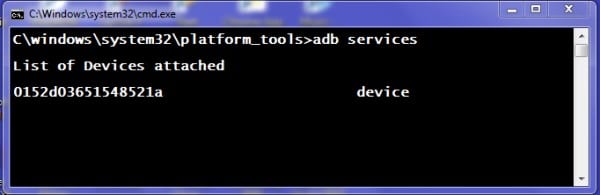

Vaihe 5. Liitä Android-laitteesi tietokoneeseen USB-kaapelilla. Kirjoita komentokehotteeseen adb services ja paina enteriä.

Vaihe 6. Se listaa nyt liitetyn laitteen. Kirjoita nyt komento adb pull /data/misc/wifi/wpa_supplicant.conf c:/wpa_supplicant.conf

Vaihe 7. Yllä oleva komento hakee tiedoston Androidista tietokoneen C-asemaan. Avaa haettu tiedosto muistilehtiöllä.

Siinä kaikki, olet valmis! Nyt yhdistät kaikki SSID- ja PSK-tunnukset. SSID on verkon nimi ja psk on WiFi-verkon salasana.

Kyllä, tässä artikkelissa annettuja menetelmiä voidaan käyttää tallennettujen WiFi-salasanojen näkemiseen Androidissa.

Ei, nämä sovellukset ovat täysin turvallisia käyttää. Itse asiassa ne ovat saatavilla Google Play Kaupasta.

Palauttaminen ja hakkerointi ovat kaksi eri asiaa. Nämä sovellukset oli tarkoitettu palauttamaan salasanat, jotka oli jo tallennettu laitteeseen.

Joten edellä on kyse WiFi-salasanan palauttamisesta/hakkerista Androidissa (ilman juuria). Tällä hienolla menetelmällä voit helposti palauttaa minkä tahansa verkon WiFi-salasanan roottamatta Android-laitettasi. Toivottavasti pidät tästä, jatka jakamista. Jos sinulla on edelleen ongelmia, kommentoi alla.